type

status

date

slug

summary

tags

category

icon

password

一、编译防检测openwrt固件(常规编译可参考)

此文章中防检测配置做备份目的的,防止失联😄😄😄

openwrt放检测教程地址 | |

某大学校园网telegram地址 |

(一)关于编译的前部分

(二)系统更新

(三)安装依赖关系

(四)下载lede源码

①更新feeds软件源

②安装feeds软件包

(五)加入旧版UA2F

①选择旧版本的旧版UA2F

②选择模块ua2f

③进入内核菜单

(六)加入openclash(挺吃配置,可用新教程中shellclash)

(七)加入RKP-IPID模块

(八)加入防TTL检测

(九)其它依赖

(十)编译

预下载编译所需的软件包

编译

(十一)防检测配置

①时间同步配置

②防火墙配置

③OpenClash配置(挺吃配置,可用新教程中shellclash)

对于有能力对流量进行加密的同学,请将下面的规则加入配置中:

没有能力加密的同学,加入下面的规则:

大佬的配置记录

(十二)验证

点击进入下面网址验证UA是否被更改

成功的UA是如下形式

(十三)注意事项

⚠️ UA2F可能会与SSRP+等魔法道具冲突,因此要做好取舍。 具体表现为80端口修改失效,其它部分端口正常⚠️ UA2F也可能会和mwan3冲突,也不要开启Flow Offloading加速⚠️ 微信的部分数据包http流量会走443端口,而ua2f不会处理443端口,所以这种包也不会修改 这种情况可能出现在:在微信中打开非https网页链接⚠️ 关于建立NTP服务器统一时间戳防时钟偏移检测,这种方案并不完善,设备在接入网络后可能更新时间不及时,所以建议手动触发更新时间

(十四)UA2F最新版的配置(2021.11.2的UA2F于本校不友好😂)

不再需要手动添加防火墙规则,有特殊需要可自行选择相应的配置策略:

(十五)插件说明

二、openwrt进阶玩法

(一)、扩容(这里限于overlay,doker根目录opt)

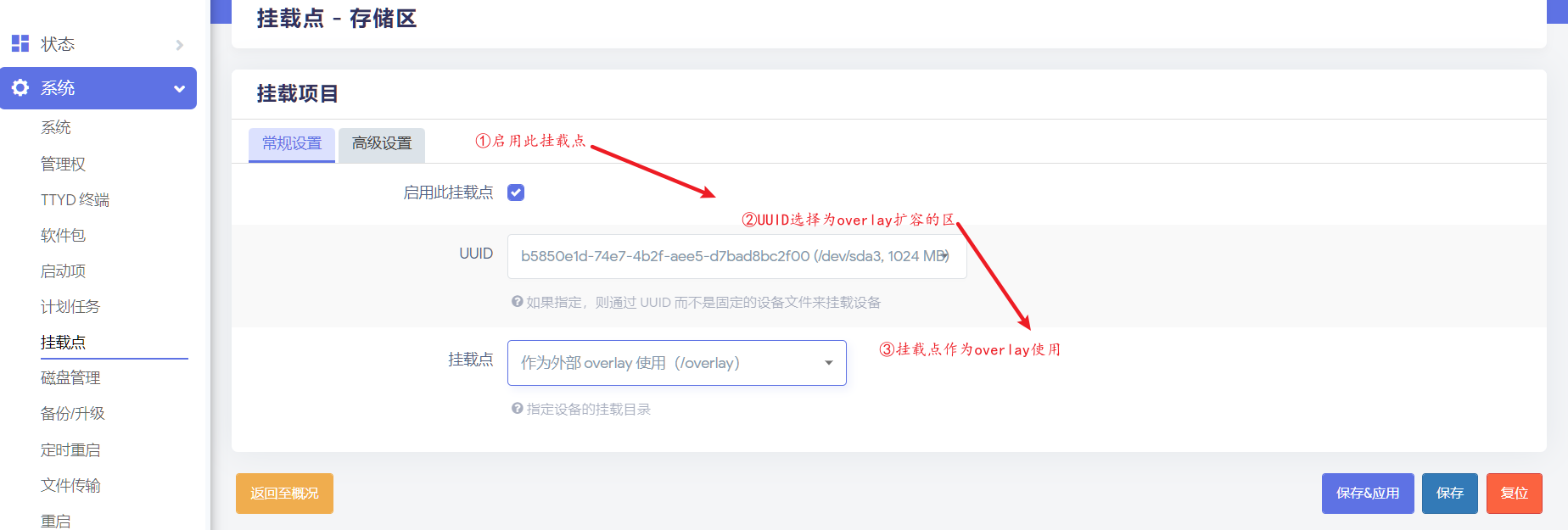

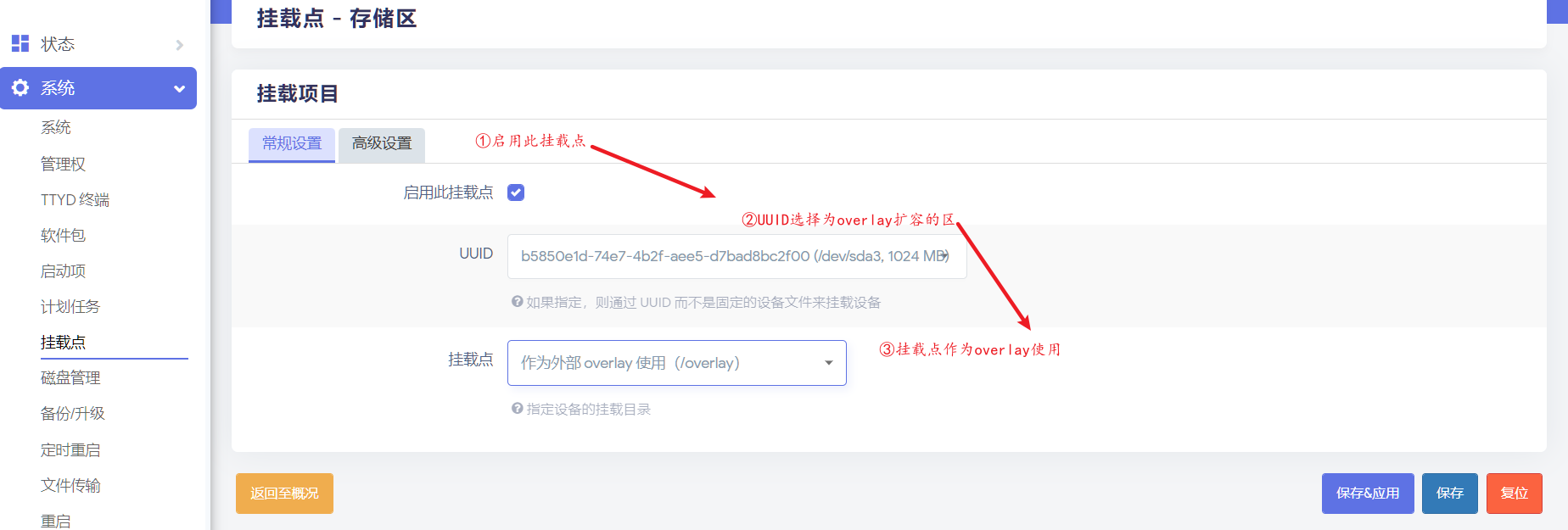

①后台操作----扩容

(overlay相当于软件包的大小)

⚠先先进行分区,由于我目前的设备情况,分出sda3(1GB)对overlay扩容、sda4(6GB)对docker进行扩容

②openwrt界面操作----扩容